任何連接到互聯網的設備都可能在某一時刻面臨攻擊。攻擊者可能會試圖遠程破壞物聯網(IoT)設備以竊取數據,進行DDoS攻擊(Distributed Denial of Service attacks,分布式拒絕服務攻擊),或試圖破壞網絡的其余部分。物聯網安全需要一種集成方法來保障,覆蓋整個設備生命周期,從設計和開發到部署和維護。

物聯網設備的安全性是客戶和設備制造商的主要關注點。為確保兩臺設備之間的安全通信,需要保護兩個關鍵區域。第一個是兩臺設備之間的通道以及在這些通道內傳輸的數據,這些由Thread、藍牙等通信協議予以處理。第二個是設備本身的安全性,這由開發人員負責。

目前已有多個組織、標準和框架旨在為物聯網安全提供指南和最佳實踐,例如物聯網安全基金會、NIST網絡安全框架、ISO/IEC 27000系列標準和《OWASP物聯網十大安全漏洞》等。然而,沒有任何一種通用標準適用于所有物聯網設備,因為不同的設備具有不同的安全要求和挑戰,具體取決于其應用場景、功能和環境。

因此,物聯網設備制造商和開發人員需要采用和實施與其特定設備最相關且最合適的標準和框架,并緊跟物聯網安全領域的新興趨勢和技術。

最常見的物聯網安全威脅

雖然物聯網設備中的安全威脅帶來的危險性可能較低,但其他方面的影響可能會很高,并造成相當大的損害。下面讓我們來深入了解最常見的物聯網安全威脅。

未經授權的訪問

最常見的安全威脅之一是未經授權的訪問。黑客可以通過弱密碼和其他漏洞訪問物聯網設備,使他們能夠控制設備或竊取個人信息。這可能包括訪問設備的攝像頭或麥克風,或利用設備發起DDoS攻擊。

數據泄露

另一個常見的物聯網設備安全威脅是數據泄露,當攻擊者從設備或設備所在的網絡獲取敏感或機密數據時就會發生數據泄露。這可能會損害數據的隱私性和完整性,并使設備或用戶面臨身份盜用、欺詐或勒索等威脅。

惡意軟件攻擊

第三個常見的物聯網設備安全威脅是惡意軟件攻擊,即惡意軟件在受害者的系統上執行未經授權的操作,這可能會損害設備的功能和可靠性,并對設備或其所在網絡造成損壞、中斷或破壞。

分布式拒絕服務攻擊

還有一種物聯網設備安全威脅是拒絕服務攻擊,DDoS這種攻擊以網絡資源和服務器的可用性為目標,其利用各種物聯網設備從不同位置向通信介質發起攻擊,這使得對它的檢測更加困難。因此,分析和防御DDoS是一個很重要的研究領域。

物理篡改

這是另一種威脅,它發生在攻擊者以物理方式訪問、更改或損壞設備或其組件時。這種攻擊會損害物聯網設備的完整性、功能性和機密性。這可能會影響設備的安全性和功能,并使攻擊者能夠訪問、操作或破壞設備或其數據。

芯科科技如何應對物聯網安全挑戰

當談到安全問題時,人們通常會提及數據泄露、惡意軟件攻擊、拒絕服務攻擊等。然而,物聯網設備更容易遭受一些其他類型的攻擊。它們可能是攻擊者試圖在您的設備上運行未經授權的代碼或試圖執行產品偽造這種簡單的攻擊,或者諸如差分功耗分析攻擊這種復雜的攻擊。

Silicon Labs(芯科科技)通過Secure Vault?物聯網安全技術來解決這些問題。Secure Vault是一套高級安全功能,旨在保護物聯網設備免受這些不斷變化的威脅。

芯科科技是為物聯網設備提供芯片、軟件和解決方案的領先供應商,專注于提供安全可靠的連接,以實現更智能、更互聯的世界。芯科科技擁有一整套強大且全面的物聯網安全產品和服務,包括安全啟動、安全調試、安全密鑰管理和安全身份認證等功能。

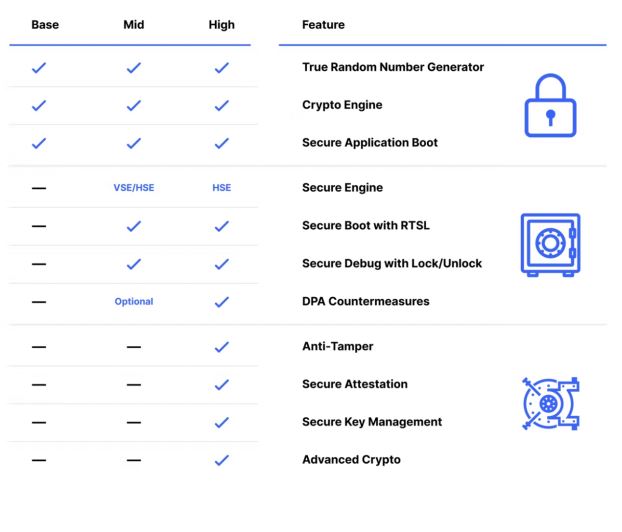

讓我們來看看常見的安全對策(見下圖),它們可以幫助保護終端設備的密鑰和私鑰,并確保實現一個完全安全的生態系統。

Secure Vault中級功能將保護終端設備免受邏輯攻擊向量的攻擊。一些應用還需要防范物理攻擊向量,它們需要Secure Vault高級功能,例如安全密鑰管理和篡改保護。希望保護其設備免遭產品假冒和設備克隆的設備制造商應考慮投資于安全身份認證功能,它支持調試器在允許設備加入智能物聯網網絡之前對其身份進行驗證。

安全密鑰管理

有多種方法可以安全地存儲密鑰。一種方法是創建非常昂貴的存儲單元,這些存儲單元將嵌入安全子系統中。從硅晶粒(silicon die)面積的角度來看,這些存儲單元成本高昂,始終會讓決策者格外關心:我們要在芯片中放入多少存儲單元?而最終的情況是,存儲單元還是不夠,一些密鑰材料最后會以未經加密的明文形式存放在標準存儲中。用于安全密鑰存儲的另一種方法是使用物理不可克隆功能(PUF)創建設備特定的密鑰加密密鑰(Key Encryption Key),并將所有密鑰材料以加密密鑰二進制大對象(BLOB)的形式存放在標準存儲中。這種做法的額外好處是,可為您提供近乎無限的安全密鑰存儲。

物理不可克隆功能(PUF)

PUF是一種嵌入集成電路(IC)的物理結構,由于其獨有的微米級或納米級特性源于固有的深亞微米制造工藝變化,因此很難對其進行克隆。靜態隨機存取存儲器(SRAM)PUF是最為人熟知的基于可用標準組件的PUF。

其他攻擊向量

攻擊者試圖在我們的設備上運行其未經授權的代碼這樣的威脅始終存在,安全啟動功能可以解決這一問題,它會在允許應用程序代碼于設備上運行之前,對代碼上的簽名進行驗證。此功能以基于ROM的信任根為基礎,該信任根作為驗證序列的安全錨來使用。我們還可以通過鎖定調試端口和啟用DPA對策來防止對設備進行未經授權的訪問,以防設備由于側信道攻擊被解鎖。

安全性是物聯網設備中一個非常有趣的領域,因為人們永遠無法確保對設備進行100%的保護。就像洋蔥的層數越多就越難以剝開一樣,我們在設備中創建的層數越多,攻擊者訪問信息就會越困難、成本就越高昂。在芯科科技,我們遵循通過設計實現安全的理念,這意味著從設計和開發到部署和維護,安全會嵌入并集成至設備生命周期的每一個階段。

更多精彩內容歡迎點擊==>>電子技術應用-AET<<